Cyber threats

Barometer

Éclairage du mois

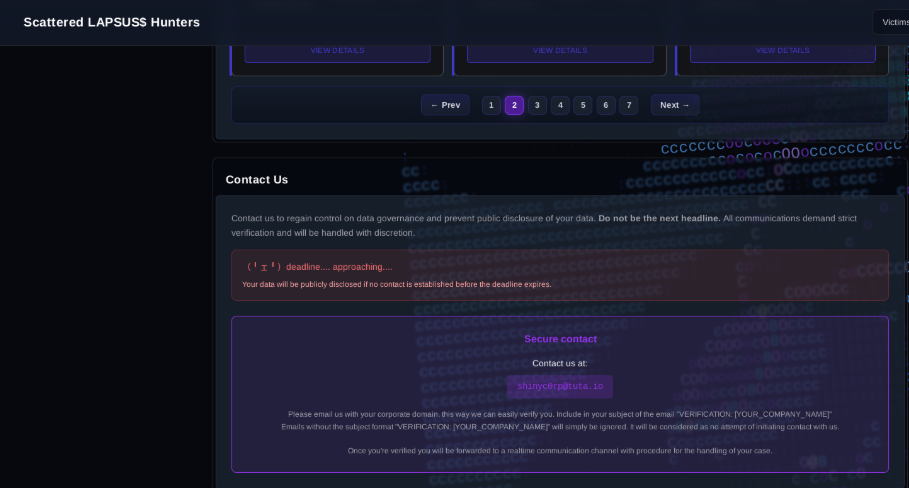

Une alliance entre trois groupes connus dans le milieu du cybercrime — Scattered Spider, LAPSUS$ et ShinyHunters — a fait émerger une nouvelle plateforme de ransomware, avec pour objectif de moderniser et de rendre leurs activités plus lucratives. Ces acteurs sévissent depuis plusieurs années déjà, et bien qu’ils aient des origines différentes, ils partagent aujourd’hui un objectif commun : viser des entreprises du Fortune 100. Ce rapprochement n’est cependant pas si soudain. En août 2025, une chaîne Telegram avait vu le jour, combinant de manière explicite les noms des trois acteurs. Ce canal était utilisé pour coordonner des menaces, annoncer des fuites de données et promouvoir une nouvelle offre de Ransomware-as-a-Service (RaaS) appelée “shinysp1d3r”, qui évoluera ensuite vers une nouvelle plateforme connue aujourd’hui sous le nom de Scattered LAPSUS$ Hunters.

Selon les échanges observés, ShinyHunters a confirmé que Scattered Spider fournissait l’accès initial aux cibles, tandis que ShinyHunters se chargeait de l’exfiltration et de la publication des données. Des membres de LAPSUS$ ont également participé, formant une alliance qui a mené des campagnes médiatisées, comme les compromissions de Salesforce et de Snowflake. Ces groupes s’appuient principalement sur l’ingénierie sociale, usurpant l’identité d’employés afin de tromper les services informatiques et d’exploiter les failles humaines. Toutefois, compte tenu du caractère souvent éphémère des alliances entre ces acteurs, il conviendra de suivre avec attention l’évolution de cette collaboration afin d’en évaluer la réelle portée et le niveau de menace qu’elle représente.

TOP

VULNÉRABILITÉS CRITIQUES (%)

TOP

SECTEURS D’ACTIVITÉ VISÉS (%)

Définition du mois

Le terme cyber-extorsion désigne l’ensemble des actes criminels visant à obtenir un gain (financier, politique ou autre) en menaçant de divulguer, détruire ou empêcher l’accès à des données ou services. Les acteurs combinent souvent vol de données, chantage (menace de publication), et interruption de services (ex. chiffrement, DDoS) pour contraindre la victime à payer ou satisfaire une exigence.

Parmi les principales formes de cyber-extorsion citons les ransomware (comme l’attaque du groupe Clop exploitant la faille MOVEit en 2023), l’extorsion par divulgation de données sensibles (comme le piratage du centre de psychothérapie Vastaamo en Finlande avec divulgation des dossiers médicaux) ou l’extorsion par attaque DDoS (campagnes des threat actors “Fancy Bear” ou “Lazarus Group” exigeant des paiements en cryptomonnaie.

TOP

FAMILLES DE MALWARE (%)

TOP

CATÉGORIES DE MENACES (%)

À propos du cyber threats barometer

Malwares, vulnérabilités critiques, attaques persistantes avancées, secteurs particulièrement visés, signaux faibles de menaces émergentes… Ce n’est un secret pour personne, la connaissance de son environnement cyber est un facteur clé pour la sécurité d’une entreprise. Le Cyber Threats Barometer vous donne chaque mois mais un aperçu des menaces cyber détectées lors des trente derniers jours par Gatewatcher CTI, notre plateforme de Cyber Threat Intelligence.

Les moteurs automatisés de collecte, d’analyse et de corrélation de Gatewatcher CTI sont alimentés en permanence par plus de quatre milles sources de données provenant de multiples canaux : réseaux sociaux, sites spécialisés, dark et deep web. Ils permettent de rendre accessibles les informations sur les menaces 24 heures en moyenne avant la concurrence et facilitent la prise de décision des équipes opérationnelles en réduisant fortement leurs temps d’analyse et de réaction en cas d’incident.

Demander une démo